木馬來源於群郵件和群共享,名為《暗黑3拍賣行使用詳解》

看起來像一個自解壓包,但無法用解壓軟件打開。運行後有提示

其實數據並沒有損壞。這個母體做的事情是釋放出 read.me 和rt.b兩個dll文件並且加載他們。然後彈出一個提示迷惑用戶。

沒有讓大家失望,read.me是針對暗黑3的木馬,rt.b是附贈的魔獸世界木馬。

read.me 載入後,在全盤搜索暗黑3 主程序,Diablo III.exe,找到後對其進行改寫。改變其入口,指向一段自己寫入的指令,自己的指令執行完後再跳入原始入口地址。並釋放一個dll到暗黑3目錄下,取名為patch.html。

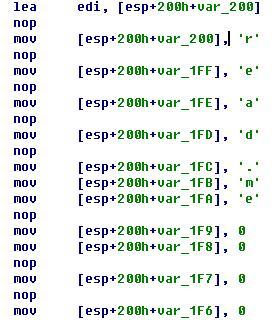

改寫後的Diablo III.exe:

可以看到,病毒感染暗黑3主程序的目的就是每次運行時首先加載patch.html。

Patch.html是執行盜號的部分。

最後獲得了所有信息之後發送郵件到指定的郵箱。

從分析上看目前盜取密碼只是通過鍵盤截獲和記事本截獲,綁定了認證器的玩家仍然可以免於盜號。

玩家可以觀察自己的遊戲目錄下是否有patch.html或者驗證Diablo III.exe文件簽名來確認自己有沒有中此木馬。

Patch.html是執行盜號的部分。

病毒查找在進程中查找notepad.exe 並向其發消息,獲得文本。因此使用記事本保存密碼的童鞋要小心了。

病毒掛鉤遊戲窗口消息處理函數,已獲得用戶鍵盤輸入。

最後獲得了所有信息之後發送郵件到指定的郵箱。

從分析上看目前盜取密碼只是通過鍵盤截獲和記事本截獲,綁定了認證器的玩家仍然可以免於盜號。

可以看出木馬作者對暗黑3內部已經比較瞭解,隨著黑客技術研究的深入,此類盜號木馬會層出不窮。因此AVG提醒廣大玩家,謹慎運行未知程序,留意信息安全,綁定認證器,保持防病毒軟件持續更新。

玩家可以觀察自己的遊戲目錄下是否有patch.html或者驗證Diablo III.exe文件簽名來確認自己有沒有中此木馬。